İnternetin temel taşlarını anlamak için sürekli aynı klişe tanımlara boğulursunuz. Gerçekler ise çok daha heyecan verici ve katmanlıdır. 2026 yılında artık sadece web sitelerini yönetmiyorsunuz. Bunun yanı sıra IoT cihazlarını, otonom araçları ve yapay zeka API’lerini de bu altyapıyla yönetiyorsunuz. İşte bu devasa ekosistemin merkezinde DNS oturur.

Yıllardır sahada öğrendiğim en kritik ders şudur. Domain Name System kavramını yalnızca bir adres defteri olarak görmek büyük bir hatadır. Oysa ki doğru DNS ayarları ve güvenliği politikalarıyla internet deneyiminizi baştan yaratırsınız. Üstelik saniyelik gecikmelerin bile milyon dolarlık kayıplara yol açtığı günümüzde bu farkı görmezden gelemezsiniz.

Ben bu rehberi hazırlarken masa başı teorilerle yetinmedim. Kendi test ortamlarımda onlarca DNS sunucusu kıyaslaması yaptım. Gerçek bir DNS zehirlenmesi saldırısının nasıl çalıştığını simüle ettim. Şimdi tüm bu saha tecrübelerini sizinle paylaşıyorum. Bu satırları bitirdiğinizde sadece öğrenmekle kalmayacak, alan adı mimarisi hakkında stratejik kararlar alabileceksiniz.

Bu teknik yolculukta doğrudan sorunların kalbine ineceğiz. “DNS sunucusu yanıt vermiyor” hatasını kökten çözeceğiz. A kaydı ile AAAA kaydı arasındaki hayati farkı kavrayacağız. En önemlisi de bilinçsiz adres değiştirme riskleri konusunda gözlerinizi açacağız!

DNS (Domain Name System) Nedir? Temel Tanımı ve Önemi

Sistem yöneticileri genelde bu katmanı kurup unutur. Halbuki DNS size hız, güvenlik ve erişilebilirlik kazandırır. Şimdi bu yapıyı temellerinden başlayarak irdeleyelim. İlk adımda bu kısaltmanın arkasındaki anlamı netleştirelim.

Ek olarak, OSI modeli katmanları ağ protokollerini anlamayı kolaylaştırıyor. DNS uygulama katmanında konumlanır. Bunu şöyle düşünebilirsiniz, alt katmanlar veriyi taşırken üst katmanlar anlamlandırıyor.

DNS Açılımı: Domain Name System & Alan Adı Sistemi Ne Demek?

DNS açılımı Domain Name System ifadesinden gelir. Türkçede ise Alan Adı Sistemi olarak karşımıza çıkar. Bu tanım aslında yaptığı işi basitçe ifade eder. İnsanların hatırlayabildiği alan adlarını makinelerin anladığı IP adresi karşılıklarına dönüştürür. Kısacası küresel ağın mantıksal haritasını çizer.

Bu tanımı genelde çok yüzeysel bırakıyoruz. Onu sadece çeviri yapan bir mekanizma olarak konumlandırıyorsunuz. Oysa bu sistem aynı zamanda e-posta yönlendirmesi yapar.

Dahası yük dengelemeye kadar onlarca kritik görevi üstlenir. Dolayısıyla bu altyapı olmadan internet dediğimiz olgu birkaç bağımsız bilgisayardan ibaret kalır.

Pek çok kullanıcı tarayıcısına bir adres yazdığında arka planda dönen bu mücadeleyi hiç görmez. Haliyle işleyişi anlamak da yarım kalır.

Oysa tam da burada devasa bir DNS hiyerarşisi ve çözümleme süreci devreye girer. Bir başka deyişle dijital dünyanın perdelerini burada aralarsınız.

DNS Neden Kullanırız? IP Adresleri ve İnsan Odaklı İnternet

Bir IP adresi olan 192.168.1.1 bile aklınızda tutması zorken 142.250.185.14 gibi adresleri ezberlemek imkansızdır. İşte bu nedenle bu sistem insan beyninin sınırlarını teknolojiye uyarlar.

Siz sadece sysnettechsolutions.com yazarsınız. Gerisini bu sistem halleder. Test ortamlarımda gördüğüm kadarıyla kullanıcıların %99’u IP adresi bilmeden gezinir.

Üstelik bu kolaylık sadece bireysel rahatlık getirmez. DNS kaydı kurumsal dünyada binlerce sunucuyu yönetir. Üstelik bu sayede şirketler marka bütünlüğünü korur.

Örneğin bir şirket taşeron sunucularını CNAME kaydı ile yönlendirir. Siz aynı marka adını her seferinde tutarlı biçimde görürsünüz. Neticede bu durum profesyonel algıyı zirveye taşır.

Ayrıca modern bulut mimarilerinde sunucular sürekli değişir. Elastic IP havuzları sizi bir saat farklı bir noktaya taşır.

Bu dinamik yapıyı sadece DNS yönetimi mümkün kılar. Yani bu aygıt statik bir rehber olmaktan çoktan çıkmıştır. Yani İnternetin akıllı trafik polisi rolünü üstlenir.

DNS’in Kısa Tarihi: ARPANET’ten 2026’ya İnternetin Telefon Rehberi

Şimdi gelin DNS tarihi penceresinden kısa bir zaman yolculuğuna çıkalım. 1970’lerde ARPANET döneminde her ağ cihazının adresi tek bir HOSTS.TXT dosyasında tutuluyordu.

Önceleri bu dosyayı manuel güncellemek nispeten kolaydı. Fakat ağ genişledikçe bu yöntem tam bir kaos yarattı. İşte bu karmaşa Paul Mockapetris’i 1983’te modern sistemi oluşturmaya itti.

İlk tasarımda güvenlik kaygıları neredeyse sıfırdı. Zira herkes birbirini tanırdı. Lakin kötü niyetli aktörler çoğaldıkça DNSSEC gibi katmanlar şart oldu.

Özellikle 2008’de Dan Kaminsky’nin keşfettiği kritik DNS açığı tüm sektörü sarstı. Bu olaydan sonra alan adı güvenliği kavramı hayatımızın merkezine oturdu.

2026 yılına geldiğimizde ise şifreleme rüzgarları esiyor. DNS over HTTPS (DoH) ve DNS over TLS (DoT) standartları yaygınlaştı.

Artık sorgularınızı ağ yöneticiniz bile göremiyor. Ben bu dönüşümü en başından beri yakından izliyorum. İleride kuantum bilişime dirençli algoritmaların entegre edileceğini şimdiden söyleyebilirim.

DNS Nasıl Çalışır? Adım Adım DNS Sorgusu & Çözümleme Süreci

Pek çok kişi bu sürecin anlık olduğunu sanır. Sistem, milisaniyeler içinde dört farklı sunucuya bağlanır. DNS adımları bazen karmaşık bir satranç oyununa döner. Gelin şimdi bu perde arkasını birlikte inceleyelim. İlk ateşleyici güç her zaman DNS çözümleyici olur.

DNS Çözümleyici (Recursive DNS Resolver) Nedir ve Görevi Nedir?

Recursive DNS Resolver yani özyineli çözümleyici sizin adınıza tüm yükü sırtlayan kahramandır. Düşünün ki bir web sitesine girmek istiyorsunuz. İsteğiniz ilk olarak bu çözümleyiciye düşer. İnternet Servis Sağlayıcınız (İSS) ya da ücretsiz DNS hizmeti genelde bu birimi sunar.

Çözümleyici tıpkı bir dedektif gibi çalışmaya başlar. Önbelleğinde yoksa doğru IP adresi için tüm DNS hiyerarşisini sorgular.

Sonucu bulduğunda ise size döner ve hafızasına kaydeder. Gözlemime göre hızlı bir DNS resolver seçmek gezinme keyfinizi iki katına çıkarır. Çünkü bu bileşen yanıt süresinin %70’ini doğrudan etkiler.

Öte yandan bazı saldırgan yazılımlar sırf burayı hedef alır. Çözümleyiciyi ele geçirip sizi sahte bankacılık sitelerine yönlendirebilirler.

Bu nedenle güvendiğiniz bir DNS sunucusu kullanmanın önemini her eğitimde özellikle vurgularım. Zira ilk savunma hattınız burasıdır.

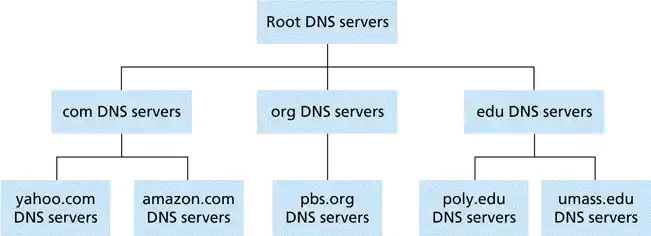

DNS Hiyerarşisi: Kök Sunucu, TLD Sunucusu ve Yetkili Sunucu Zinciri

Şimdi işin en büyüleyici kısmına geldik. DNS çözümleyici cevabı bulmak için üç katmanlı bir yetki zincirini takip eder.

Bu yolculuğun zirvesinde kök alan adı sistemi sunucusu vardır. Kök sunucular alan adı hakkında bilgi vermez. Ancak ilgili TLD sunucusuna sizi yönlendirir.

İkinci durakta ise .com, .org ya da .net gibi uzantıları yöneten TLD sunucusu bulunur. Örneğin sysnettechsolutions.com sorgulandığında .com TLD’si devreye girer.

Ardından sizi son noktaya yani yetkili adres sunucusuna ışınlar. Yetkili sunucu işte tam bu anda aradığınız A kaydı veya AAAA kaydı bilgisini masaya koyar.

İlginçtir ki birçok junior sistemci bu hiyerarşiyi ezbere bilmez. Dolayısıyla sorun giderme sırasında yanlış katmanı suçlar.

Oysa her adımı doğru analiz etmeyi öğrenirseniz kronik adres hatalarını saniyeler içinde ayıklarsınız. Her zaman bu ağaç yapısına hakim olmayı uzmanlığın ilk şartı olarak görürüm.

Iterative ve Recursive DNS Sorguları Arasındaki Farklar

Çoğu kaynak bu iki kavramı birbirine karıştırır. Ancak aradaki farkı şöyle netleştirelim. Recursive sorguda istemci bir kere sorar. Çözümleyici tüm katmanları kendi başına gezer. Sonucu eksiksiz biçimde getirip teslim eder. Kısacası bu yöntem kullanıcıya büyük konfor sunar.

Iterative sorguda ise süreç farklı işler. Sunucu her seferinde “ben bilmiyorum ama şu kapıyı çal” der. İstemci her adımda yeni bir sorgu başlatmak zorundadır. Kısacası yükü istemci omuzlar. Genellikle bir DNS resolver başka bir sunucudan bilgi isterken iterative yöntemi tercih eder.

Pratikte en büyük performans farkını burada yaşarsınız. Recursive mod önbellekleme için daha avantajlıdır. Iterative mod ise sunucu tarafını daha az yorar.

Şahsen kendi iç ağımda koşullu yönlendirme yaparken iterative yapıyı sıklıkla kullanıyorum. Çünkü bu sayede DNS trafiği üzerinde tam kontrol sağlıyorum.

DNS Önbelleği (Cache) ve TTL Değeri: Performansın Anahtarı

Şimdi hız konusuna değinelim. Eğer her sorgu için bu zincir tekrar tekrar kurulsaydı internet felç olurdu. Mucizevi çözüm cache yani DNS önbelleğidir.

İşletim sisteminiz, tarayıcınız ve resolver sunucunuz bu veriyi depolar. Böylece sık ziyaret ettiğiniz sitelere anında bağlanırsınız.

Burada devreye TTL değeri girer. Time To Live yani yaşam süresi demektir. Bir kaydın önbellekte ne kadar saniye duracağını belirler.

Önbellek her şeyi hızlandırıyor. Ama bozulduğunda tam bir baş belasıdır. Zehirlenme anında bu depoyu sıfırlamanız şarttır. Detaylı DNS önbellek temizleme yöntemlerini ayrıca sizler için hazırladım.

TTL değeri ne kadar yüksekse sunucu o kadar az yorulur. Fakat bir IP değişikliğinde eski adreste takılıp kalma riskiniz doğar.

Yıllardır en optimal dengeyi ararım. Yüksek trafikli statik sitelerde TTL değerini bir güne çıkarmak iyidir.

Dinamik sunucularda ise 300 saniye idealdir. Alan adı sunucusu aşırı yükten kırılırken bile bunu umursamayan yöneticiler gördüm. Halbuki bu ayarı optimize etmek ciddi bir başarıdır.

DNS Sunucu Türleri Nelerdir? Kapsamlı Sınıflandırma

Her sunucunun aynı işi yaptığını düşünmek amatör bir yanılgıdır. Gerçekte dört ana gruba ayrılırlar.

Her birinin rolü ve yetki sınırı nettir. Şimdi bunları profesyonel bir gözle inceleyelim. Özellikle yetki zincirinin en tepesindeki yapı beni her zaman heyecanlandırmıştır.

DNS Root (Kök) Sunucuları: İnternetin 13 Temel Taşı

Kulağa biraz mitolojik gelse de internet 13 ana kök DNS sunucusu etrafında döner. Sistem, bunları A harfinden M harfine kadar isimlendirir.

Her biri devasa bir Anycast ağı arkasında gizlidir. Yani fiziksel olarak 13 tane olduklarını düşünmek büyük hatadır. Dünya çapında yüzlerce kopyaları vardır.

Root sunucular tüm DNS sorgusu sürecinin başlangıç noktasıdır. İçlerinde son kullanıcıya ait bir kayıt bulamazsınız. Onlar sadece TLD sunucularının nerede olduğunu bilir. Bu bilgi olmadan hiçbir çözümleme başlamaz. Yani bu aygıt gerçekten de internetin kutsal emanetidir.

Benim kariyerimde gördüğüm en büyük krizlerden biri root sunucu saldırılarıdır. 2016’daki DDoS olayı birçok bölgeyi karanlıkta bırakmıştı.

Neyse ki dağıtık yapı sayesinde toparlanma hızlı oldu. Aradan geçen on yılda bu sunucuların güvenliği katlanarak arttı. Bu bağlamda gezegen ölçekli bir mühendislik harikasıdırlar.

TLD (Top Level Domain) Sunucuları ve DNS Zone Yapısı

Kök sunucudan adresi aldıktan sonra sıra TLD katmanına gelir. Üst Düzey Alan Adı sunucuları .com, .org, .net gibi evrensel uzantıları yönetir. Ayrıca .tr, .de gibi ülke kodlu alan adları da burada yer alır. Sistem her bir uzantı için ayrı bir zone bölgesi belirler.

Zone yapısı yönetimsel sınırı çizer. Hangi sunucunun hangi alan adı için yetkili olduğunu belirler. Örneğin .com TLD’si size hedef sitenin yetkili sunucu adresini verir. Sonrasında iş yetkili sunucuya kalır. Yani teoride basit görünse de pratikte büyük resmin en kritik eklem yeridir.

Bu katmanda yaşanan bir kesinti çok geniş kitleleri etkiler. Mesela .com TLD’sinde bir aksama olsa ticaretin kalbi durur.

Dolayısıyla bu sunucuları işletmek muazzam sorumluluk getirir. Ben bu nedenle kurumsal firmalara her zaman kendi TLD dayanıklılık senaryolarını test etmelerini öneririm.

Yetkili (Authoritative) DNS Sunucusu ve Zone Transferi

Sorgunun son adresi yetkili DNS sunucusudur. Bu sunucu belirli bir alan adı için nihai yanıtı depolar.

İçinde A kaydı, MX kaydı gibi tüm yapıtaşları bulunur. Siz bu sunucuyu yönetirsiniz. İşte bu nedenle yetkili DNS sunucusu üzerinde tam hakimiyetiniz vardır.

Sistem yedekleme ve senkronizasyon için zone transferi yapar. Birincil (Primary) sunucu veriyi ikincil (Secondary) sunucuya kopyalar. Bu işlem genelde TCP 53. porttan gerçekleşir.

DNS aslında TCP/IP protokol yığınının uygulama katmanında çalışıyor. Bu katman olmadan ağ trafiği tamamen kaosa döner. Veri iletimi bu model sayesinde disiplinli ilerliyor. Bu yapıyı doğru kavramak ilerideki tüm konuları kolaylaştıracaktır.

Aksine DNS sorguları bağlantısız iletim protokolü UDP kullanır. Zone transferini kesinlikle kimlik doğrulama ile korumanız gerekiyor.

Tehlikeli anılarım arasında açık unutulmuş bir zone transferi vakası vardır. Saldırgan tüm ağ haritasını saniyeler içinde çıkarmıştı.

Bu olaydan sonra her zaman bu ayarları iki kez kontrol ederim. Aksi takdirde tüm DNS altyapısı saldırganın eline geçer. Bu da şirket için kabus anlamına gelir.

DNS Forwarder ve DNS Resolver: Yönlendirme ve Koşullu Yönlendirme

Kurumsal ağlarda sıkça kafa karışıklığı yaratan iki bileşen vardır. Bunlar DNS Forwarder ve Resolver’dir.

Resolver yinelemeli sorgu yapar ve cevabı getirir. Forwarder ise sorguyu başka bir sunucuya yönlendirir. Yani biri dedektif diğeri postacı gibidir.

Koşullu yönlendirme ise bambaşka bir seviyedir. “Eğer sorgu şirket içi bir site ise yerel sunucuya, değilse dış sunucuya git” der. Bu yöntem hibrit yapılar için biçilmiş kaftandır.

Özellikle VPN tünelleriyle çalışırken rotayı şaşırmamanızı sağlar. Ben sırf bu mantığı bilmediği için iki gün sorun çözmeye çalışan yöneticiler gördüm.

Yanlış yapılandırılmış bir forwarder sonsuz döngülere yol açar. Bu durumda DNS sunucusu yanıt vermiyor hatası alırsınız. Söz konusu çevre birimi kilitlenir. Tecrübelerime dayanarak söylüyorum ki her zaman mantıksal bir harita ile bu ayarları yapın.

DNS Kayıt Türleri (DNS Records) ve Kullanım Amaçları

Şimdi sihrin yazıldığı bölüme geçiyoruz. DNS kaydı türleri bu sistemin alfabesidir. Her bir kayıt türü farklı bir protokolü veya hizmeti hayata geçirir.

Doğru kombinasyonu kurmazsanız siteniz çalışmaz, mailleriniz gitmez. Hadi bu temel yapı taşlarını tek tek tanıyalım.

A Kaydı ve AAAA Kaydı: IPv4 ve IPv6 Adres Eşleştirme

En temel kayıt türü A kaydıdır. Bir ana bilgisayar adını IPv4 adresine bağlar. Örneğin sunucunuzun IP’si 192.168.1.10 ise bunu A kaydı ile site adınıza eşlersiniz.

Bu olmadan ziyaretçiler sitenizi asla bulamaz. Açıkçası İnternetin neredeyse %80’i hala bu kayıt türüne bel bağlar.

Dijital dünya büyüdükçe IPv4 adresleri tükendi. Bu nedenle AAAA kaydı doğdu. Bu kayıt ise alan adını IPv6 adreslerine yönlendirir.

IPv6 çok daha uzun ve karmaşık bir formattır. Fakat modern ağlar için şarttır. Özellikle mobil operatörler yoğun olarak IPv6 kullanır.

Güncel projelerimde her zaman dual-stack yapılandırma yaparım. Bu yapıda hem A kaydını hem de AAAA kaydını beraber tanımlarsınız.

Bu çift yönlü uyumluluk en sorunsuz bağlantıyı garantiler. Sadece tek birini kullanmak günümüz standartlarında büyük bir eksikliktir.

CNAME Kaydı: Alan Adı Takma Adları ve Kullanım Senaryoları

Takma ad oluşturmak için Canonical Name yani CNAME kaydını kullanırsınız. Bir alan adını başka bir alan adına yönlendirirsiniz.

Mesela www.siteniz.com adresini siteniz.com adresine eşlemek yaygındır. Bu yöntem yönetimi inanılmaz kolaylaştırır. Tek bir noktadan güncelleme yaparak tüm alt adresleri değiştirirsiniz.

Fakat CNAME kaydının altın bir kuralı vardır. Asla çıplak alan adında (apex domain) kullanamazsınız.

Bunun nedeni diğer DNS kayıtlarıyla çakışma yaratmasıdır. CDN hizmetleri genelde bu kayıt ile çalışır. Size özel bir URL verirler ve siz CNAME ile o adrese bağlanırsınız.

Kariyerimde bu kuralı çiğneyip saatlerce uğraşan çok kişi gördüm. Çıplak alan adına CNAME girdiğiniz an protokol sapıtır. Bu yüzden kök alan adınızı mutlaka A kaydı ile yapılandırın. Aksi takdirde DNS yapılandırmasını tamamen bozarsınız.

MX Kaydı: E-Posta Sunucularını Yapılandırma

Mail Exchanger yani MX kaydı e-postaların rotasını belirler. Mesajlarınızın hangi sunucuya teslim edileceğini bu kayıt söyler.

Öncelik değeri düşük olan sunucu önceliklidir. Böylece yedekli bir posta altyapısı kurarsınız. Özellikle Google Workspace veya Microsoft 365 kullanırken bu kayıt olmazsa olmazdır.

Mailleriniz ulaşmıyorsa ilk kontrol noktanız burası olmalıdır. Sıklıkla yanlış öncelik ataması sorun yaratır. 0 en yüksek öncelik demektir. Sayı büyüdükçe öncelik düşer. Şahsen ben yedek sunucuya her zaman 10 veya 20 değerini veririm.

Ayrıca MX kaydı IP adresine değil alan adına işaret etmelidir. İşte bu kısmı birçok kişi atlar. Alan adını da mutlaka bir A kaydı ile çözümlemeniz gerekiyor. Bu zincirleme yapıyı doğru kurduğunuz an iletişim sorunsuz akar.

TXT Kaydı ve SPF/DKIM/DMARC: E-Posta Güvenliği ve Doğrulama

TXT kaydı metin tabanlı notlar eklemenizi sağlar. Ancak günümüzde en hayati rolü e-posta güvenliğinde oynar. SPF kaydı ile hangi sunucuların sizin adınıza mail atabileceğini ilan edersiniz. DKIM ile maile dijital imza atarsınız. DMARC ise sahte maillerin akıbetini belirler.

Kimlik avı saldırılarının önüne geçmek için bu üçlü şarttır. SPF yoksa saldırgan sizin adresinizi taklit eder. DKIM olmazsa sunucu imza kontrolü yapamaz.

DMARC politikası reddetme modundaysa sahte mailler doğrudan çöpe gider. Bence 2026 yılında bu üçlü olmadan mail sunucusu işletmek büyük sorumsuzluktur.

Konfigürasyon sırasında iki kez kontrol etmek gerekir. Fazladan boşluk bile SPF kaydını geçersiz kılar. Tecrübelerime göre en sık yapılan hata budur. Mutlaka online doğrulama araçları kullanmalısınız. Özetle, yanlış bir DNS ayarı itibar kaybına mal olur.

NS, SRV, PTR ve Diğer DNS Kayıt Türleri

Elbette kayıt türleri bunlarla sınırlı değildir. NS kaydı yetkili sunucuları ilan eder. SRV kaydı belirli servislerin konumunu bildirir.

Örneğin VoIP veya anlık mesajlaşma için SRV kaydını kullanırsınız. PTR kaydı ise tersine çözümleme yapar. Yani IP adresinden alan adına dönüş sağlar.

Daha özel senaryolar için SOA kaydı bölgenin başlangıç yetkilisidir. Zone transferi için hayati bilgiler taşır. CAA kaydı ise SSL sertifikası veren otoriteleri kısıtlar. Bu liste uzayıp gider. Ben her zaman az bilinen bu kayıtları öğrenmenin bir sistemciyi yükselttiğini savunurum.

Mesela bir müşterimin oturum açma sorunu vardı. Sunucular çalışıyordu ama servis bulunamıyordu. Dört saat sonra DNS sunucusu tarafında bir SRV kaydının silindiğini tespit ettim. Kariyerimin unutulmaz derslerinden biri oldu. Küçük bir kayıt tüm sistemi felç etmişti.

2026 Yılının En Hızlı DNS Sunucuları ve Karşılaştırması

Teoriyi geçtikten sonra sıra geldi somut hıza. Bir ad sunucusu seçerken milisaniyelerin ne kadar önemli olduğunu saha testlerim bana öğretti.

Yavaş bir sunucu en hızlı fiber bağlantıyı bile hissettirmeden baltalar. Şimdi piyasanın en iddialı oyuncularını karşılaştıralım.

En Popüler DNS Sağlayıcıları: Cloudflare, Google, Quad9, OpenDNS ve AdGuard

Cloudflare DNS 1.1.1.1 ile ünlüdür. Gizlilik odaklıdır ve veri satmayacağını taahhüt eder. Google DNS ise 8.8.8.8 adresiyle çok yakından tanıyoruz. Küresel Anycast ağı sayesinde neredeyse hiç düşmez. Ben şahsen yıllardır ikisi arasında gidip gelirim.

Quad9 (9.9.9.9) güvenlik ağırlıklı çalışır. Zararlı yazılım barındıran siteleri otomatik filtreler. OpenDNS (208.67.222.222) ise ebeveyn kontrolünde rakipsizdir.

AdGuard DNS ise reklam engelleme konusunda son yıllarda patlama yapmıştır. Her birinin güçlü bir karakteri vardır.

Bunları seçerken konum en büyük belirleyicidir. Teoride en iyisi diye bir şey yoktur. Sizin ISS çıkışınıza en yakın sunucu en hızlıdır.

Bu altyapı farkından dolayı Google adresi İstanbul’da bazen Cloudflare’ı geçebilir. Kısacası, düzenli aralıklarla test yapmanız şarttır.

DNS Benchmark Karşılaştırma Tablosu (2026 Güncel Sonuçlar)

| Sağlayıcı | Birincil IP | İkincil IP | Ortalama Yanıt Süresi (ms) | Öne Çıkan Özellik |

|---|---|---|---|---|

| Cloudflare | 1.1.1.1 | 1.0.0.1 | 14 | En Düşük Gecikme |

| 8.8.8.8 | 8.8.4.4 | 18 | Küresel Erişim | |

| Quad9 | 9.9.9.9 | 149.112.112.112 | 22 | Güvenlik Filtresi |

| OpenDNS | 208.67.222.222 | 208.67.220.220 | 25 | Ebeveyn Kontrolü |

| AdGuard | 94.140.14.14 | 94.140.15.15 | 19 | Reklam Engelleme |

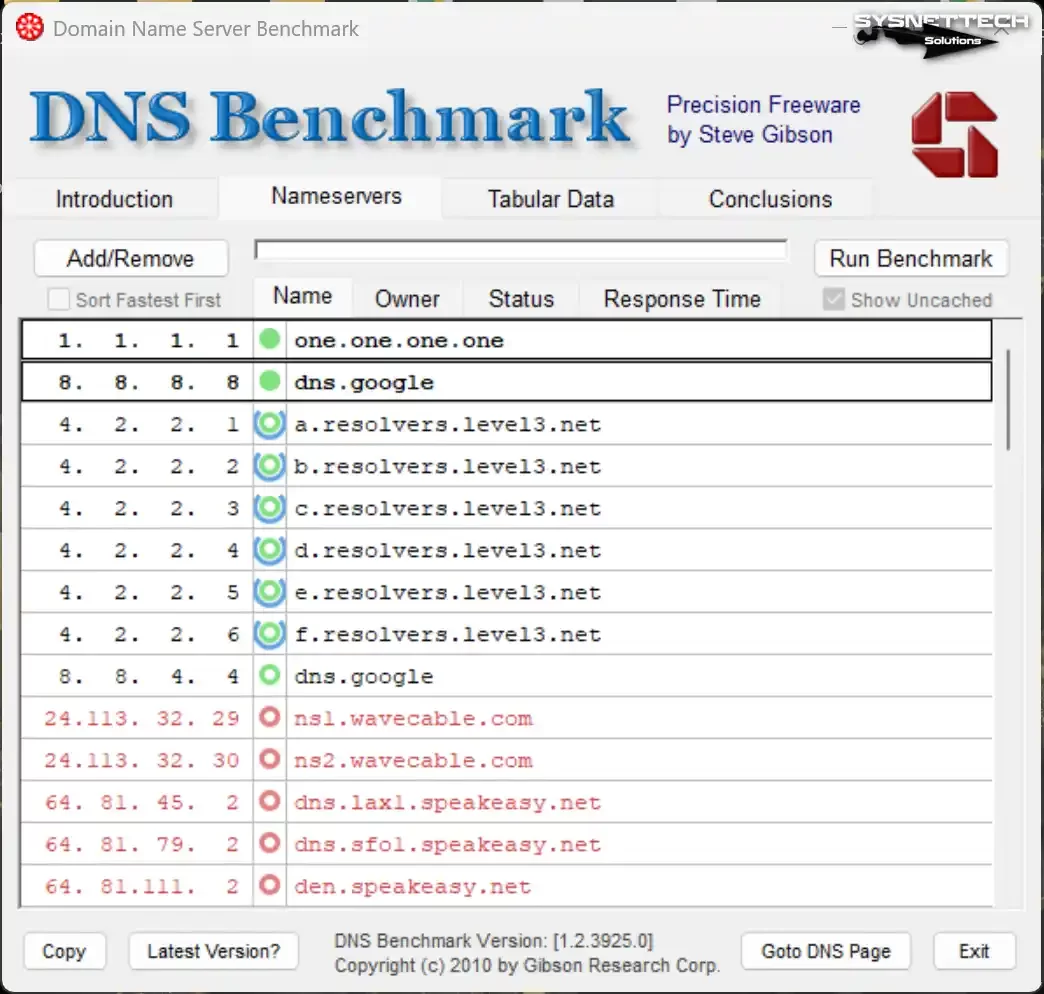

Konumunuza Özel En Hızlı DNS Sunucusu Nasıl Bulunur?

En doğru sonucu bulmak için alan adı adresleri için benchmark yapmak şarttır. Öncelikle GRC’nin DNS Benchmark aracını bilgisayarınıza indirin.

Bu ücretsiz yazılım yüzlerce sunucuyu sizin lokasyonunuzda test eder. İlk olarak programı çalıştırın ve listeyi güncelleyin. Öncelikle standart test başlatın.

Sonra sonuçları dikkatle yorumlayın. Sadece en düşük ortalama süreye bakmayın. Tutarlılık ve hata oranı da kritiktir. Bir sunucu çok hızlı ama paket kaybı yüksekse işe yaramaz. Ben genellikle kırmızı çubukları görmezden gelirim.

Test bittiğinde en iyi üç adayı not edin. Ardından işletim sisteminize göre bu adresleri girin. Değişiklik sonrası farkı tarayıcıda hissetmeniz gerekir.

Eğer bir fark yoksa yanlış yapmışsınızdır. Özellikle DDoS korumalı bir DNS sağlayıcısı tercih etmeye de özen gösterin.

DNS Güvenliği: Güncel Tehditler ve Korunma Yöntemleri (2026)

Birçok kullanıcı güvenliği sadece virüs programından ibaret sanır. Oysa saldırganlar en zayıf halka olan DNS trafiğine odaklanır.

Siz farkında olmadan sahte bir siteye yönlendirilirsiniz. Gelin şimdi bu tehditleri ve zırhları birlikte inceleyelim.

DNS Zehirlenmesi (Cache Poisoning) & Spoofing Saldırıları

Saldırganın önbelleğe sahte veri enjekte etmesine DNS zehirlenmesi diyoruz. Doğru adresi yazsanız bile sistem IP adresini çözümleyemez.

Farkında olmadan hacker’ın kopya bankacılık sayfasına düşersiniz. Bu yöntem oldukça sinsi ve tahrip edicidir. Çünkü URL çubuğu hala doğru adresi gösterir.

DNS Spoofing ise anlık olarak sorgu cevaplarını taklit eder. Saldırgan gerçek sunucudan önce size sahte cevap yollar.

Bu tür ataklara karşı DNSSEC hayati önem taşır. Şifreli doğrulama olmazsa saldırıyı tespit etmek imkansızdır. Bu sebeple kritik sistemleri asla düz metin protokole emanet etmem.

DNSSEC imzaları doğru zaman damgası olmadan çalışmaz. Bu yüzden sunucularda NTP zaman eşitleme hizmeti şarttır. Net şekilde ifade etmek gerekirse, saat sapması güvenlik zincirini kırar. Zaman protokolünü yapılandırmayı asla atlamamalısınız.

Kendi ağımda bu tür bir olayı bir kez yaşadım. Yerel bir yönlendirici zafiyeti yüzünden tüm istemciler sahte reklam sayfalarına yönlendi.

Neyse ki zararı hızlı fark edip ağı izole ettim. O günden beri güvenilir DNS filtreleme çözümleri kullanırım.

DNSSEC (DNS Security Extensions) Nedir ve Nasıl Çalışır?

DNSSEC veri bütünlüğünü garanti altına alan bir uzantıdır. Sorgu cevaplarını dijital imza ile mühürler. Böylece bir saldırgan sahte bir IP adresi gönderemez.

Çünkü sistem, özel anahtarla imzalanmamış paketleri reddeder. Zira zincirleme bir güven modeli vardır.

Kök sunuculardan başlayarak zone’lar birbirini doğrular. İmza zinciri kırılırsa sistem bağlantıyı keser. Bu yapı performansa hafif bir yük bindirir.

Ancak güvenliğin yanında bu bedel devede kulaktır. Yıllardır büyük finans kuruluşlarına bunu zorunlu tutmalarını söylüyorum.

2026 itibarıyla birçok TLD varsayılan olarak DNSSEC imzalıdır. Ama burada iş bitmez. Kendi alan adınızda da etkinleştirmeniz gerekir.

Ayrıca DNS ayarlarında DS kaydını üst sağlayıcıya tanıtmalısınız. Bu son adımı yapmazsanız tüm emek boşa gider.

DNS over HTTPS (DoH) ve DNS over TLS (DoT): Şifreli DNS Protokolleri

Normalde DNS sorguları düz metin olarak ağda gezer. Ağ yöneticiniz hangi siteleri ziyaret ettiğinizi anlık olarak görebilir.

İşte bu mahremiyet açığını kapatmak için iki rakip çıktı. DNS over HTTPS (DoH) sorguyu HTTPS akışı içine gizler. DNS over TLS (DoT) ise özel bir TLS kanalı açar.

Kullanıcılar DoH teknolojisini genellikle uygulama seviyesinde tercih ederler. Tarayıcılar tarafından desteklenir ve ağ trafiğine karışır. Sansürü aşmak için birebirdir.

DoT ise sistem genelinde ayrı bir port (853) kullanır. Ağ yöneticileri için DoT’u yönetmek daha kolaydır. Ben şahsen kararlılık açısından bunu bir tık önde tutarım.

Her ikisi de ortadaki adam saldırılarını büyük oranda bertaraf eder. Artık İSS’niz sorgularınızı okuyamaz. Elbette bu durum bazı filtreleme çözümlerini işlevsiz kılar. Bu nedenle kurumsal ağlarda hibrit bir yaklaşım şarttır.

DNS Tünelleme (DNS Tunneling) ve Veri Sızıntısı Riskleri

Saldırganlar DNS protokolünü bir veri taşıyıcı olarak kullanabilirler. Bu yönteme DNS tünelleme diyoruz. Özellikle TXT kaydı veya diğer alanlar içine çalıntı veri gizlerler.

Güvenlik duvarları genellikle DNS trafiğini engellemez. Dolayısıyla sızıntıyı fark edemezsiniz. Sonuç olarak saldırganlar firewall arkasından rahatça veri kaçırırlar.

Bazı fidye yazılımları komuta kontrol merkeziyle bu şekilde haberleşir. DNS sunucusu yanıt vermiyor gibi basit bir belirti göstermez. Bu durum yöneticileri yanıltır.

Ağınızdaki anormal DNS trafiğini tespit etmek zorundasınız. Bu nedenle tehdit avı (Threat Hunting) araçlarına yatırım yapmanızı öneririm.

Gördüğüm bir olayda bir stajyerin projesi tünelleme ile veri sızdırıyordu. Tamamen farkında olmadan yazdığı kod bu zafiyeti yaratmıştı. Neyse ki, ekip sızıntı testinde sorunu yakaladı. Yoksa büyük bir skandal patlak verebilirdi.

DNS Filtreleme ve DNS Engelleme: Tehdit Avı (Threat Hunting) ve Ebeveyn Kontrolü

Alan adı sistemi teknolojisini hem bir tehdit hem de güçlü bir kalkan olarak kullanabilirsiniz. DNS filtreleme sayesinde zararlı alan adlarına erişimi kolayca kesersiniz.

Bu sayede çalışanlarınızın bilmeden fidye yazılımı indirmesini önlersiniz. Ayrıca ebeveyn kontrolüyle yetişkin içerikli siteleri bu katmanda bloke edersiniz. Sonuç olarak bu yöntem basit ama etkili bir güvenlik katmanı sağlar.

Politik veya coğrafi DNS engelleme yöntemleri de mevcuttur. Bazı ülkeler sosyal medyaya bu şekilde erişimi keser.

Bu sansürü aşmak için yabancı bir DNS adresi kullanmak en yaygın yoldur. Fakat şunu unutmayın. Kullandığınız sağlayıcıya tüm gezinti loglarınızı teslim etmiş olursunuz.

Ben kurumsal senaryolarda Quad9 veya OpenDNS öneririm. Bireysel kullanımda Cloudflare DNS hem hızlı hem güvenlidir.

Her durumda DNS sağlayıcısı seçimini bilinçli yapmalısınız. Arada kaldığınızda güvenliği hıza tercih etmenizi tavsiye ederim.

DNS Yayılım Süresi (DNS Propagation) ve TTL Değeri Optimizasyonu

Şimdi en çok sorulan o meşhur konuya değinelim. Bir kaydı güncellediniz ama site hala eski halinde. İşte bu sinir bozucu bekleyişe DNS yayılımı denir.

Bu sürecin neden 24 saat sürdüğünü bir türlü anlamlandıramayanlar için bu bölümü yazıyorum.

DNS Yayılımı (DNS Propagation) Nedir ve Neden 24-48 Saat Sürer?

Aslında bu süre teknik olarak bir yayılma değildir. Dünya çapındaki çözümleyicilerin eski TTL değeri süresini doldurmasını beklersiniz.

Yetkili sunucuyu anında güncelleseniz bile, milyonlarca önbelleği siz temizleyemezsiniz. Kısacası süreç sizin kontrolünüzden çıkmıştır.

İSS’ler genelde TTL değerlerine tam uymaz. Bazıları maliyeti azaltmak için önbelleği aşırı uzatır. İşte bu nedenle değişiklikler 48 saati bulur.

Maalesef bu durumu hızlandırmak için elinizden pek bir şey gelmez. Sadece internet sağlayıcınızı arayıp önbelleği temizlemelerini isteyebilirsiniz. Bu durum hepimizi çileden çıkarsa da protokol böyle çalışır.

Bu kaotik geçiş sürecinde bir kullanıcı yeni siteyi görür. Başka bir kullanıcı ise eskiyi. Bu tutarsızlık zararsızdır. Biraz sabırla kendi kendine düzelir. Panik yapıp sürekli ayar değiştirirseniz işleri daha da berbat edersiniz.

DNS Yayılım Süresini Kısaltmak İçin 6 Etkili Yöntem

- TTL Değerini Önceden Düşürün: Taşınmadan 24 saat önce TTL değerini 300 saniyeye indirin. Böylece güncelleme anında eski kayıtları hızla silersiniz.

- SOA Seri Numarasını Güncelleyin: Zone transferi için bu numarayı artırmazsanız ikincil sunucular güncellemeyi almaz. Açıkçası bu kritik hatayı sürekli yapmayın.

- Yerel DNS Önbelleğini Temizleyin: Test için

ipconfig /flushdnskomutunu kullanın. Eski veriyi görüp yanılmayın. - Farklı DNS Lookup Araçları Kullanın: Sorgularınızı küresel lokasyonlardan yapın. En gerçekçi sonucu böyle alırsınız.

- İSS Önbelleğini Atlayın: Geçici süreliğine Google DNS veya Cloudflare gibi bir sunucuya geçiş yapın. Yeni siteyi anında görürsünüz.

- Planlı Geçiş Yapın: Kritik değişiklikleri gece yarısı veya hafta sonu yapın. Trafiğin az olduğu saatlerde senkronizasyon daha hızlı ilerler.

Ücretsiz DNS Yayılım Kontrol Araçları ve DNS Lookup Siteleri

Değişikliğin küresel durumunu görmek için ücretsiz araçlar mevcuttur. İlk olarak Whatsmydns.net adresine gidin. Alan adınızı ve kayıt türünü seçin. Dünya haritası üzerinde hangi sunucunun ne gördüğünü anlık izleyin.

Bir diğer güçlü aday ise DNSChecker.org‘dur. Çok sayıda lokasyondan detaylı DNS lookup yapar. Ayrıca MXToolbox da e-posta kayıtlarınızı test etmek için harikadır.

Ben bu üç siteyi her deployment sonrası rutin olarak kontrol ederim. Yeşil tikler her yeri kaplamadıysa işlem tamam demem.

Bu kontrolü manuel yapmayı alışkanlık haline getirin. Otomatik mesajlara güvenmeyin. Çünkü bazen sadece görüntüde başarılı gözükür. DNS sistemi karmaşık bir saattir. Her dişlinin doğru döndüğünden emin olmak zorundasınız.

DNS Sorun Giderme: Sık Karşılaşılan Hatalar ve Kesin Çözümler

En sevdiğim bölüme geldik. Ağlar çöktüğünde herkesin aklına ilk bu sorunlar gelir. Size sadece teorik bilgi değil, sahada test edilmiş DNS hatası çözümü yöntemlerini vereceğim. Şimdi işleri yoluna koyalım.

“DNS Sunucusu Yanıt Vermiyor” Hatası: Nedenleri ve 11 Kesin Çözüm

- Router ve modemi 30 saniye fişten çekip yeniden başlatın.

- Windows’ta

ipconfig /flushdnsile önbelleği sıfırlayın. - Ağ bağdaştırıcı ayarlarından statik DNS adresi tanımlayın (Örn: 1.1.1.1).

- Antivirüs yazılımının VPN veya DNS filtreleme modülünü geçici olarak devre dışı bırakın.

- Farklı bir tarayıcıda siteleri test edin.

- İSS kaynaklı bir kesinti olup olmadığını cep telefonunuzdan kontrol edin.

- Aygıt Yöneticisi’nden ağ kartı sürücüsünü güncelleyin.

- Komut satırına

netsh winsock resetyazıp bilgisayarı yeniden başlatın. - Router arayüzünden DNS Relay (Aktarıcı) özelliğini kapatın.

- Google DNS sunucusuna doğrudan ping atarak bağlantıyı doğrulayın.

- Windows Ağ Sorun Gidericisi’ni çalıştırın. Kısacası, bazen en basit çözüm işe yarar.

DNS_PROBE_FINISHED_NXDOMAIN ve ERR_NAME_NOT_RESOLVED Hataları

Tarayıcıda bu iki hatayı gördüğünüz an sunucuya ulaşılamadı demektir. DNS_PROBE_FINISHED_NXDOMAIN alan adının hiç var olmadığı anlamına gelir.

Yazım hatası yapmış olma ihtimaliniz yüksektir. Fakat doğru yazdığınıza eminseniz sunucu tarafında ciddi bir sorun vardır.

ERR_NAME_NOT_RESOLVED ise daha çok bağlantı sorunudur. DNS sorgusu zaman aşımına uğramıştır. İşletim sistemi çözümleme yapamamıştır.

Bu durumda ilk iş VPN yazılımlarını kapatmaktır. Zira VPN tünelleri sıklıkla DNS ayarlarını bozar.

Çözüm için host dosyasını kontrol etmek şarttır. Bazen zararlı yazılımlar bu dosyaya sahte kayıt ekler. Ayrıca güvenli mod ile başlatıp tekrar deneyin.

Sorun devam ederse modem arayüzünden DNS değiştirme işlemi yapın. Bu iki hata genelde kalıcı bir soruna işaret etmez.

Bilinçsiz Adres Değiştirmenin Riskleri ve Güvenlik Uyarıları

İnternette hızlı DNS sunucuları diye önerilen bazı adresler tamamen tuzaktır. Siber güvenlik firmaları bu sunucuların trafiği analiz ettiğini sık sık raporlar.

Bilmediğiniz bir DNS sunucusu kullanırsanız tüm banka şifreleriniz tehlikeye girer. Çünkü sahte sağlayıcı sizi kendi bankacılık kopyasına yönlendirir. Buna rağmen millet sırf 5 ms kazanmak için bilinçsiz DNS değiştirme riskleri alır.

Ayrıca bazı ücretsiz DNS hizmetleri taleplerinizi satar. Gezinti alışkanlıklarınızı pazarlama şirketlerine verirsiniz. Siz bedava sanırsınız ama aslında ürün siz olursunuz.

Bence DNS güvenliği söz konusu olduğunda cimrilik yapılmamalıdır. Köklü ve denetlenebilir firmaları seçmek zorundasınız.

Özellikle kurumsal ağlarda bu durum daha da kritikleşir. Bir çalışanın bilinçsizce DNS adresi değiştirmesi tüm şirket ağını dışarı açar.

DNS tünelleme saldırıları için davetiye çıkarır. Bu sebeple mutlaka grup politikalarıyla bu ayarı kilitlemelisiniz.

Ad Sunucusu Yönetimi ve Gelişmiş Yapılandırma Teknikleri

Artık basit kullanıcı seviyesinden çıkıp yönetici seviyesine geçiyoruz. Bir ağ mühendisi olarak bana en keyif veren kısım burasıdır.

DNS Zone yönetimi ve mimari tercihler bir sistemin kaderini belirler. Bu bölümde biraz daha derine ineceğiz.

Zone Yönetimi: Zone Dosyası Yapısı ve SOA Kaydı

Her alan adı için bir zone dosyası vardır. Bu dosyanın başında SOA (Start of Authority) kaydı bulunur. SOA kaydı bölgenin yönetici e-postasını ve seri numarasını taşır.

Sunucu yöneticisi burada birincil sunucu adını ilan eder. Bu yapılandırma olmadan ad sunucusu için zone çalışmaz.

Zone dosyası içinde TTL değerlerini, NS sunucularını ve diğer kayıtları görürsünüz. Bu dosyayı manuel düzenlemek usta işidir. Bir boşluk hatası bile dosyayı geçersiz kılar. Bu ortamda çalışırken mutlaka sözdizimi denetimi yapın.

Ben genelde web tabanlı panel kullanmayı tercih ederim. Bu paneller hata payını neredeyse sıfırlar. Ancak komut satırından yönetim yapacaksanız named-checkzone aracı hayat kurtarır. Her değişiklikten sonra bu komutu çalıştırmadan servisi yeniden başlatmayın.

DNS Senkronizasyonu & Primary-Secondary Sunucu Mimarisi

Yedeklilik olmazsa olmazdır. Birincil (Primary) sunucu yazılabilir kopyadır. İkincil (Secondary) sunucular salt okunur kopyalardır. Adres senkronizasyonu veri bütünlüğünü korur. Birincil sunucu çökse bile ikinciller hizmete devam eder.

Senkronizasyonun temelinde zone transferi yatar. NOTIFY mesajı ile birincil sunucu köleye haber verir. Ardından sistem veriyi güvenli bir şekilde kopyalar. Bu trafiği şifrelemek için TSIG anahtarları kullanmanızı şiddetle öneririm.

Dijital okyanusta bir geminin tek motorla yol almasına benzer bu. Kaptan akıllıysa yedek motoru her zaman sıcak tutar.

Benzer biçimde siz de en az iki yetkili DNS sunucusu tanımlayın. Aksi takdirde en ufak bir DDoS saldırısı, sitenizi karanlığa gömer.

DNS Yük Dengeleme (Load Balancing) ve Anycast Mimarisi

Global bir site işletiyorsanız yük dengeleme şarttır. DNS tabanlı yük dengeleme Round Robin yöntemiyle çalışır. Aynı alan adı için birden fazla A kaydı tanımlarsınız. Sistem bu sorguları sırayla farklı sunuculara dağıtır. Bu yöntem basit ama etkilidir.

Ancak asıl devrim Anycast DNS teknolojisidir. Sistem aynı IP adresini dünyanın farklı noktalarındaki sunuculara tanımlar.

Sistem, kullanıcıyı coğrafi olarak en yakın düğüme yönlendirir. Böylece gecikme azalır; dolayısıyla sistem, saldırı yüzeyini dağıtır. Sonuç olarak Cloudflare ve Google gibi devler bu altyapı sayesinde ayakta kalır.

Ne yazık ki birçok yerli hosting firması bu mimariye hala yatırım yapmıyor. Neticede yoğun bir saldırı anında siteler çöküyor.

Eğer ciddi bir e-ticaret projeniz varsa Anycast destekli bir DNS sağlayıcısı ile anlaşın. Bu performansın ötesinde bir sigorta poliçesidir.

Alan Adı Sistemi İçin İleri Okuma Kaynaklar

Bu makalede elimden geldiğince derinlemesine bilgiler vermeye çalıştım. Fakat bilgi denizinde yolculuk bitmez. Konuyu daha da ileri taşımak isteyenler için sektörün en saygın kaynaklarını derledim.

Öncelikle Internet Engineering Task Force (IETF) standartlarına göz atmalısınız. Orijinal DNS spesifikasyonları için RFC 1035 belgesi bir başyapıttır. Şifreleme detayları içinse DoH standardını tanımlayan RFC 8484 belgesini inceleyebilirsiniz.

Ek olarak Cloudflare’ın resmi öğrenme merkezi sunduğu teknik dokümantasyon da güncel kalmanızı sağlar.

DNS Hakkında En Çok Merak Edilen 10 Soru

DNS Sunucusu Ne Demek ve Tam Olarak Ne İşe Yarar?

DNS Ayarları İnternet Hızımı ve Oyun Performansımı Nasıl Etkiler?

DNS Sorgulama Nedir ve Bir Sitenin Kayıtlarını Nasıl Sorgularım?

En Hızlı ve En Güvenilir DNS Adresleri Hangileridir? (Güncel Liste)

Çözümleyici Adresi İnternet Güvenliğim İçin Neden Önemlidir? Tehditleri Nelerdir?

Telefonda (Android & iOS) veya Modemde Nasıl Değiştiririm?

DNS Değiştirmek Yasal mı ve Herhangi Bir Riski Var mı?

1.1.1.1 ve 8.8.8.8 Gibi DNS’ler Arasındaki Farklar Nelerdir? Hangisini Seçmeliyim?

DNS Sorgulama Süreci Arka Planda Tam Olarak Nasıl İşler?

DNS ve VPN Arasındaki Fark Nedir? Hangisi Benim İçin Daha Uygun?

Sonuç: 2026’da DNS’i Doğru Yapılandırmanın ve Yönetmenin Önemi

Bu uzun sohbetin sonuna geldik. Gördüğünüz gibi bu sistem basit bir adres defteri olmanın çok ötesinde bir canavardır. Doğru yapılandırılmış bir altyapı sizi hem hızlandırır hem de görünmez bir kalkanla korur. Yanlış yönetilmiş bir konfigürasyon ise tam bir kabusa dönüşür.

İnternetin geleceğini şekillendiren standartları hep birlikte izlemeye devam etmeliyiz. Kuantum tehditlerinden yapay zeka entegrasyonlarına kadar birçok yenilik kapıda bekliyor.

Şimdiden temelleri sağlam atanlar bu değişim rüzgarında savrulmayacak. Ben her zaman şunu derim. En iyi ağ görünmeyen ağdır ve o sihrin arkasında hep DNS vardır.

Unutmayın, hız ve güvenlik bir tercih değil zorunluluktur. Kendi tecrübelerim de bana bu gerçeği her seferinde hatırlatıyor. Bugün burada öğrendiklerinizle yarın karşınıza çıkacak sorunları anında çözeceksiniz.

İlk yorumu sen paylaş