SSH (Secure Shell – Güvenli Kabuk), ağ cihazlarının güvenli bir şekilde yönetilmesini sağlar. SSH kullanarak erişim sağladığınız bir ağ cihazına güvenli bir bağlantı kurmuş olursunuz ve ayrıca verileriniz şifreli olarak gönderilir.

Packet Tracer ile Cisco Router Üzerinde SSH Etkinleştirme

SSH, Telnet protokolüne göre çok daha güvenli bir protokoldür ve varsayılan olarak TCP 22 portunu kullanır. Bağlantı noktası numarası isteğe göre değişebilir.

SSH protokolünün 2 adet sürümü vardır. Bunlar; Version 1 ve Version 2’dir.

SSH V1, birkaç patentli şifreleme algoritmasından yararlanır ve bir saldırganın iletişim akışına veri girmesine olanak tanıyan iyi bilinen bir güvenlik açığına açıktır.

SSH V2, bu sürüm aynı istismara açık olmayan gelişmiş bir anahtar değişim algoritmasına sahiptir ve daha güçlü ve kapsamlı özellikler içerir:

• 3DES ve AES gibi şifreleme.

• Bütünlük kontrolü için ses şifreleme Mesaj Doğrulama Kodu (MAC) algoritmalarının kullanılması.

• Açık anahtar sertifikaları desteği.

Ağ aygıtlarını uzaktan yönetmek için mümkün olduğunca SSH V2 sürümünü kullanmanızı öneririz.

Gerçek senaryoda SSH’ı etkinleştirmek için, Cisco IOS yazılımınızın dosya adında k9(crypto) ifadesinin yer aldığından emin olunuz.

İşin aslı şu ki Telnet hala birçok eski sistemde karşımıza çıkıyor. Simülatörde güvenlik farkını bizzat görmek isterseniz önce Telnet bağlantısını adım adım yapılandırmayı denemelisiniz.

Wireshark ile iki protokolün trafiğini kıyaslamak size net bir fikir verecektir. Aradaki farkı gözlerinizle gördükten sonra SSH’in değerini çok daha iyi kavrıyorsunuz.

1. Topolojiyi Oluşturun ve Router’a Bağlanın

Adım 1

Öncelikle Packet Tracer programını çalıştırınız ve ardından aşağıdaki görüntüdeki gibi bir ağ topolojisi oluşturunuz.

Çalışma alanına ek olarak bir adet daha Router ekleyiniz. Çünkü yapılandırma sonrasında Router’dan Router’a SSH ile bağlantı sağlayacağız.

PC1’in IP ayarlarını manuel girdikten sonra aklınıza bir soru takılabilir. Bunu otomatik yapmanın bir yolu var mı? Elbette var.

Aynı topoloji üzerinde DHCP sunucusunu devreye almayı öğrendiğinizde işiniz çok kolaylaşacaktır. Özellikle çok cihazlı senaryolarda bu yöntem size ciddi zaman kazandırır. Şahsen ben her simülasyonda ilk iş DHCP’yi ayağa kaldırırım.

Adım 2

SYSNETTECH Router’ının üzerine tıklayarak CLI komut istemini açınız. Sonrasında ilk yapılandırmayı atlamak için No yazarak Enter’a basınız.

CLI komut istemini açmak için router üzerine tıklamak simülatörde işinizi görür. Fakat gerçek dünyada bir cihazla ilk temasınız farklıdır.

Yani, devreye konsol kablosuyla doğrudan bağlanmak girer. Sistem odasında dizüstünüzle router’ın konsol portuna takıldığınız o anı yaşamak paha biçilmez bir deneyimdir. Bu temel adımı simülatörde de olsa görmek isteyebilirsiniz.

2. Cisco Router Üzerinde SSH Etkinleştirin

Router üzerinde SSH etkinleştirmek için aşağıdaki komutları sırasıyla uygulayınız.

Router>enable

Router#conf t

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#hostname SYSNETTECH

SYSNETTECH(config)#interface gigabitethernet 0/0

SYSNETTECH(config-if)#ip address 192.168.1.1 255.255.255.0

SYSNETTECH(config-if)#no shutdown

%LINK-5-CHANGED: Interface GigabitEthernet0/0, changed state to up

%LINEPROTO-5-UPDOWN: Line protocol on Interface GigabitEthernet0/0, changed state to up

SYSNETTECH(config-if)#exit

SYSNETTECH(config)#ip domain name sysnettechsolutions.com

SYSNETTECH(config)#crypto key generate rsa

The name for the keys will be: SYSNETTECH.sysnettechsolutions.com

Choose the size of the key modulus in the range of 360 to 2048 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

a few minutes.

How many bits in the modulus [512]: 1024

% Generating 1024 bit RSA keys, keys will be non-exportable...[OK]

SYSNETTECH(config)#ip ssh version 2

*Mar 1 0:6:12.698: %SSH-5-ENABLED: SSH 1.99 has been enabled

SYSNETTECH(config)#ip ssh time-out 10

SYSNETTECH(config)#ip ssh authentication-retries 3

SYSNETTECH(config)#line vty 0 4

SYSNETTECH(config-line)#login local

SYSNETTECH(config-line)#privilege level 15

SYSNETTECH(config-line)#transport input ssh

SYSNETTECH(config-line)#exit

SYSNETTECH(config)#username cisco privilege 15 password cisco123

SYSNETTECH(config)#end

SYSNETTECH#wr

Building configuration...

[OK]

SYSNETTECH#

3. PC’lere IP Adresi Atayın

Adım 1

PC1’in IP ayarlarını aşağıdaki gibi yapılandırınız.

Adım 2

R1’in arayüzünü hızlıca yapılandırmak için üzerine çift tıklayınız ve açılan pencerede Config sekmesine tıklayınız ve ardından GigabitEthernet0/0 arayüzünün Port Status (Port Durumu) seçeneğini On (Açık) olarak yapılandırdıktan sonra IP adresi atayınız.

4. Router’a SSH Bağlantısı Yapın

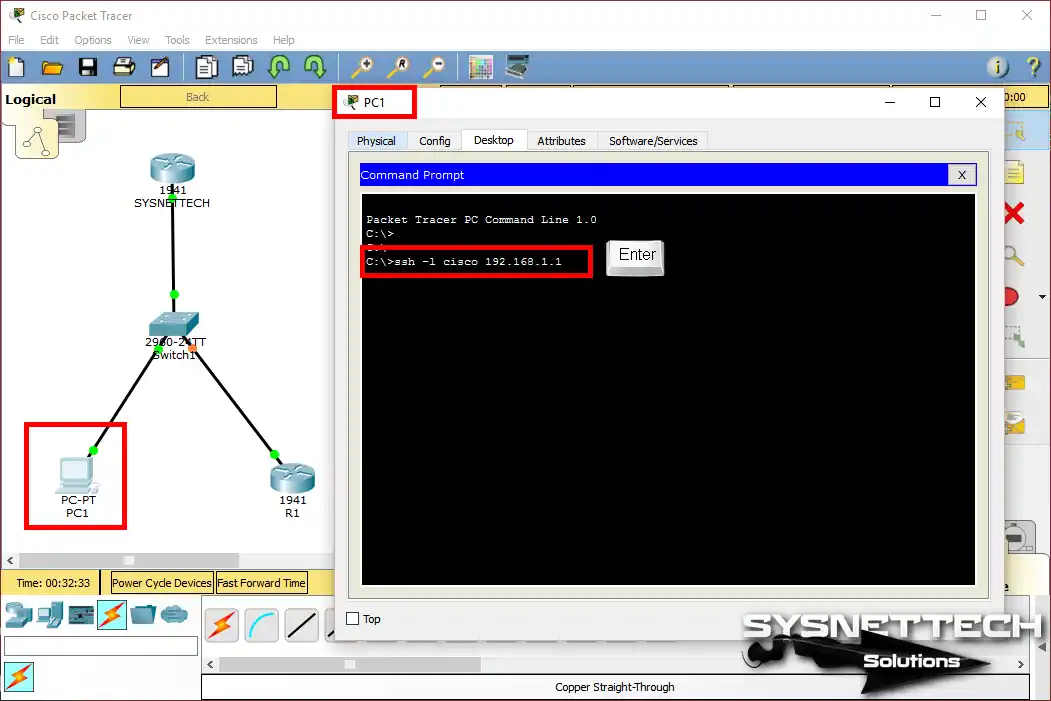

Adım 1

SSH’ın çalışıp çalışmadığını test etmek için PC1 komut istemini açınız ve aşağıdaki komutu uygulayarak bağlantı sağlayınız.

ssh -l cisco 192.168.1.1

-l : Login anlamına gelmektedir.

cisco : Router'a bağlantı yapmak için kullanılacak kullanıcı adı.

192.168.1.1 : Router'ın IP adresi.

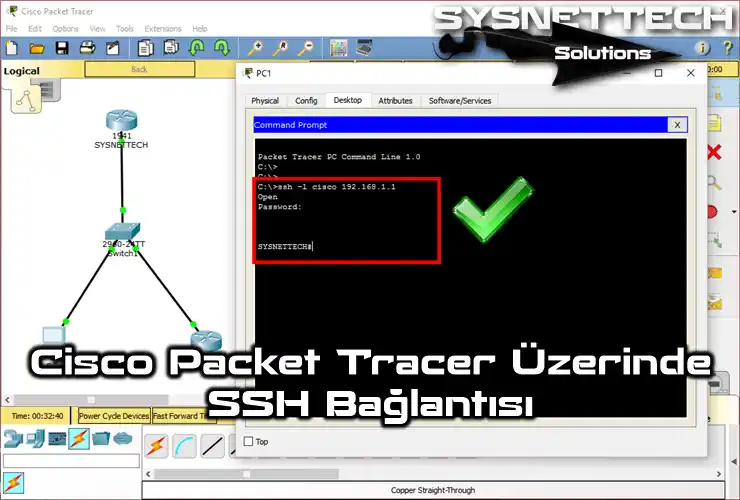

Adım 2

Oluşturduğunuz kullanıcı adını, parolayı yazınız ve Enter’a basar basmaz aşağıdaki görüntüdeki gibi bağlantı gerçekleşmiş olacaktır.

Adım 3

PC1 Command Prompt üzerinde show ssh komutunu uygulayınız. Ardından bağlantı yapılan SSH protokolünün sürümünü kontrol edebilirsiniz.

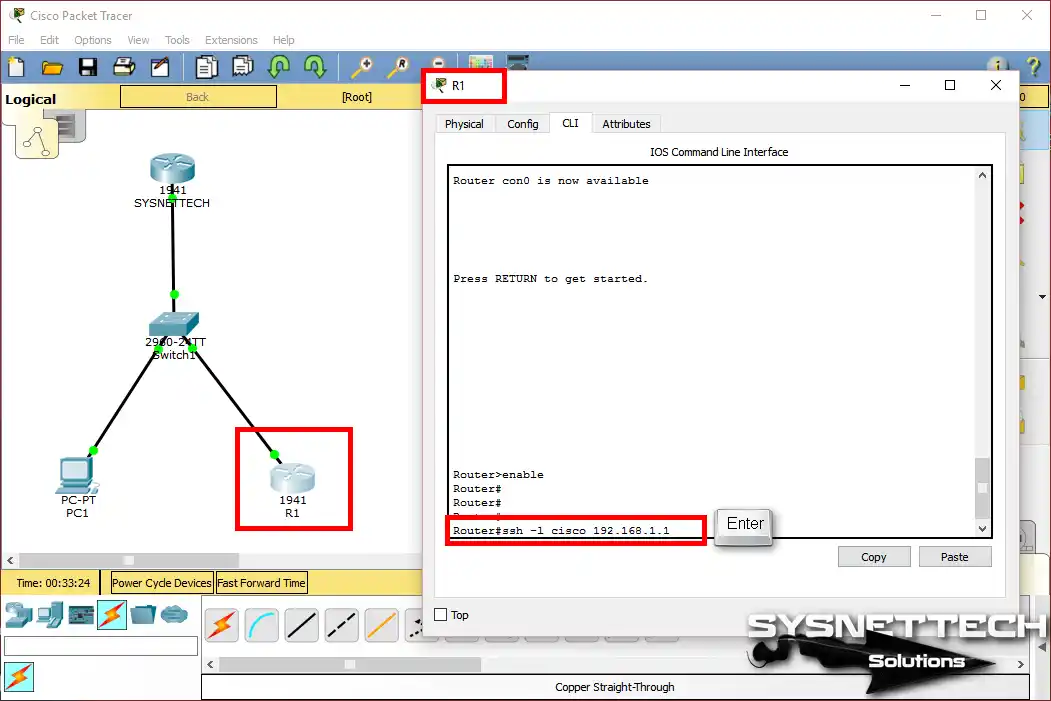

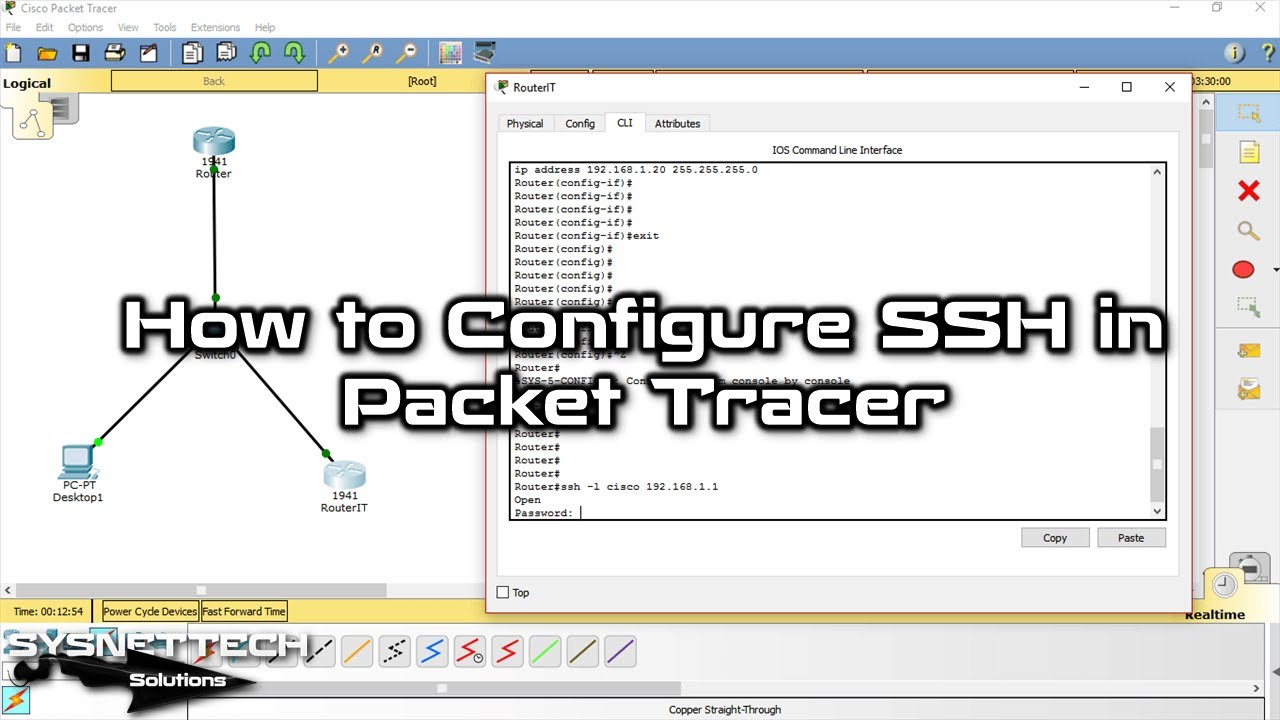

5. Router’dan Router’a SSH ile Bağlanın

Adım 1

Bu adımda, yönlendiriciden yönlendiriciye SSH yapmak için aşağıdaki komutu uygulayınız.

ssh -l cisco 192.168.1.1

Adım 2

Aynı şekilde, Cisco Router üzerinde oluşturduğunuz kullanıcı hesap bilgilerini giriniz ve Enter’a basınız.

Adım 3

Aşağıdaki görüntüde gördüğünüz gibi başarılı bir şekilde SSH bağlantısı gerçekleştirildi.

SSH Bağlantısının Show Komutları

- Running Config

- SSH Connections

- IP SSH Info

SYSNETTECH#show running-config

Building configuration...

Current configuration : 799 bytes

!

version 15.1

no service timestamps log datetime msec

no service timestamps debug datetime msec

no service password-encryption

!

hostname SYSNETTECH

!

no ip cef

no ipv6 cef

!

username cisco privilege 15 password 0 cisco123

!

license udi pid CISCO1941/K9 sn FTX152488GK

!

ip ssh version 2

ip ssh time-out 10

ip domain-name sysnettechsolutions.com

!

spanning-tree mode pvst

!

interface GigabitEthernet0/0

ip address 192.168.1.1 255.255.255.0

duplex auto

speed auto

!

interface GigabitEthernet0/1

no ip address

duplex auto

speed auto

shutdown

!

interface Vlan1

no ip address

shutdown

!

ip classless

!

ip flow-export version 9

!

line con 0

!

line aux 0

!

line vty 0 4

login local

transport input ssh

privilege level 15

!

end

SYSNETTECH#

SYSNETTECH#show ssh

Connection Version Mode Encryption Hmac State Username

133 1.99 IN aes128-cbc hmac-sha1 Session Started cisco

133 1.99 OUT aes128-cbc hmac-sha1 Session Started cisco

133 1.99 IN aes128-cbc hmac-sha1 Session Started cisco

133 1.99 OUT aes128-cbc hmac-sha1 Session Started cisco

%No SSHv1 server connections running.

SYSNETTECH#

SYSNETTECH#show ip ssh

SSH Enabled - version 2.0

Authentication timeout: 10 secs; Authentication retries: 3

SYSNETTECH#

Video

Simülatör ile yönlendirici üzerinde SSH etkinleştirmek ve PC’den bağlantı sağlamak için aşağıdaki videoyu izleyebilir ve ayrıca bize destek olmak için YouTube kanalımıza abone olabilirsiniz!

Cisco Router’da SSH Hakkında SSS

Telnet varken neden SSH bağlantı yöntemiyle uğraşayım ki?

Packet Tracer’da anahtar üretirken ‘crypto key generate rsa’ komutu takılıyor, neyi atlıyorum?

Yönlendiriciye güvenli kabuk erişimi açtım ama PC’den bağlanamıyorum, sebebi ne olabilir?

Yetki seviyesini 15 yapmazsam ne olur? Acemiler için bu numara gerekli mi?

SSH V1 ve V2 arasında pratikte ne fark eder? Packet Tracer’da V1 kullanmak sorun yaratır mı?

Router’dan router’a bu şifreli atlamayı yaparken neden kendime tekrar bağlanıyormuşum gibi hissettim?

Sonuç

Bu yazımızda, SSH nasıl etkinleştirilir ve nasıl bağlantı yapılır inceledikten sonra, bağlantıyı doğrulamak için PC’den Router’a ve Router’dan Router’a SSH nasıl yapılır adım adım inceledik.

Gerçek senaryoda Router’lar üzerinde SSH yapılandırmak için IOS yazımının k9(crypto) özelliğinin olduğundan emin olunuz.

Ek olarak, topolojiyi sıfırdan kurmak bazen zorlayıcı olabilir. Özellikle programın arayüzüne yeni alışıyorsanız. Açıkçası, ilk başladığımda ben de birkaç kez yanlış kablo seçmiştim.

Size öncelikle Packet Tracer ile temel bir ağ topolojisi oluşturmayı adım adım gösteren rehberimize bakmanızı öneririm. Cihaz ekleme ve kablolama püf noktalarıyla işler çok daha hızlı yürüyor.

14 Kişi Deneyimini Paylaştı

Teşekkürler

Rica ederim, yorumunuz için teşekkürler.