Dinamik NAT, ağınızdaki cihazların çevrimiçi olmasını sağlar. Size verilen genel IP adreslerini kullanır. Burada, Cisco yönlendiricide Dinamik IP dağıtımını kuracağız. Bu, PAT ve Static NAT ile ilgili önceki konuşmalarımızın devamı niteliğindedir.

Bu standardı bilmek, ağ meraklıları için çok önemlidir. IP kullanımını iyileştirir ve ağınızın bağlanmasına yardımcı olur. Bunu kurmak için GNS3 ve VMware gibi araçlar kullanıyoruz. Her bir adımı size anlatacağız.

Böylece, sanal makineleriniz internete kolayca erişebilir. Dinamik NAT’ı nasıl kullanacağınızı öğrenin ve ağ becerilerinizi geliştirin!

Cisco Router’larda Dynamic NAT İşleyişi

Yönlendiricide Dinamik NAT, istemcilerin çevrimiçi olmasını sağlar. Yerel IP’leri ISP’den satın alınan IP’lere bağlar. Bu, ağdaki cihazların sorunsuz bir şekilde bağlanmasını sağlar. Böylece, istemciler web’i sorunsuz bir şekilde kullanabilir. Sonuç olarak, bu özelliği kullanmak, yakınlardaki herkes için web erişimini kolaylaştırır.

Dinamik IP kurmak için önce bir erişim listesi oluşturun. Bu listeyle LAN IP bloğuna ulaşarak başlayın. Ardından, bir IP havuzu oluşturmalısınız. Bunu yapmak için “ip nat pool” komutunu kullanın. Sonra, ISP’niz tarafından verilen adresleri girin. Bu, NAT kurulumunuzun ağınız için doğru olduğundan emin olmanızı sağlar.

Bu NAT yöntemini öğrenmek için bir ağ planı oluşturun. Sanal makineleriniz için VMware kullanın. Ardından, Router testi için GNS3 emülatörünü kullanın. Bu kombinasyon, iyi öğrenmenize yardımcı olacaktır. Ayrıca, bunu kendiniz yapmanız daha iyi anlamanızı sağlar. Sonuç olarak, bu yöntem karmaşık fikirleri daha kolay ve daha şeffaf hale getirir.

VMnet oluşturmak için Virtual Network Editor’ı kullanabilirsiniz. İlk olarak, sanal makineleriniz için IP bloğunu girin. Ardından, VMware’de sanal makineleri kurun. Bu, oluşturduğunuz ağ planıyla eşleşir. Bu adımları uygulamak, sanal ağınızın iyi çalışmasını sağlar.

İnternete bağlanmak için bilgisayarınızın Ethernet bağlantı noktasını kullanın. GNS3 uygulaması WiFi ile sorun yaşar. Bu nedenle, en iyi hız için her zaman kablolu bağlantıyı seçin. Bu, kurulumunuzun sorunsuz çalışmasına yardımcı olur. Ayrıca, olası bağlantı sorunlarını da azaltır. Unutmayın, GNS3 için istikrarlı bir bağlantı çok önemlidir.

GNS3 ile Router Üzerinde Dynamic NAT Konfigürasyonu

Cisco yönlendiri üzerinde Dinamik NAT’ı yapılandırmak için aşağıdaki adımları sırasıyla takip ediniz.

Adımlar:

Adım 1

Grafiksel ağ simülatör programını açınız ve proje adını yazdıktan sonra OK butonuna tıklayınız.

Adım 2

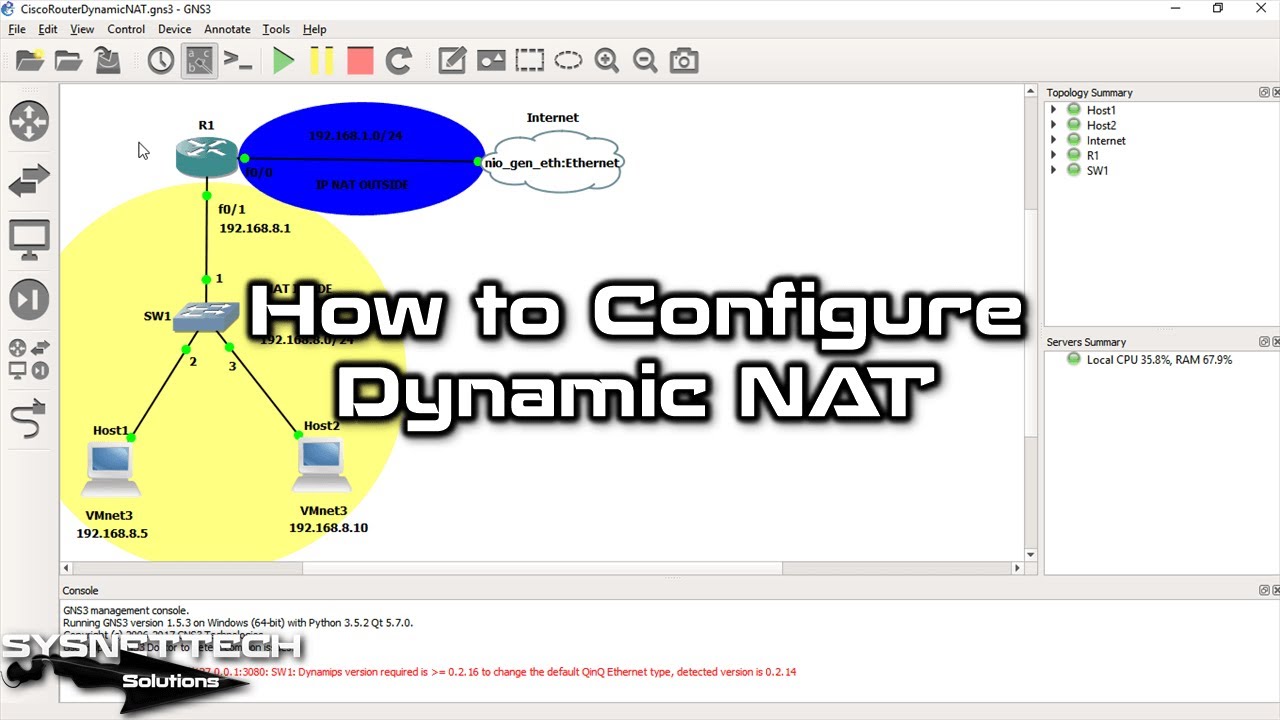

Çalışma alanına bir adet Cisco Router, Switch ve Cloud ekleyerek aşağıdaki görüntüdeki gibi bir ağ topolojisi oluşturunuz.

Ek olarak, çalışma alanına VMware sanal makinelerinizi ekleyiniz.

Adım 3

Cloud yapılandırmasında bilgisayarınızın Ethernet’ini seçiniz ve ekleyiniz. WiFi ağ adaptörünü seçerseniz sanal makineleri İnternet’e çıkaramazsınız.

Adım 4

Cisco Router’ı çalıştırdıktan sonra, CLI komut konsolunu açınız ve aşağıdaki komutları sırasıyla uygulayınız.

R1# conf t

R1(config)# interface fastethernet0/0

R1(config-if)# ip address 192.168.8.1 255.255.255.0

R1(config-if)# ip nat inside

R1(config-if)# no shutdown

R1(config-if)# exit

R1(config)#interface fastethernet0/1

R1(config-if)# ip address dhcp

R1(config-if)# ip nat outside

R1(config-if)# no shutdown

R1(config-if)# exit

R1(config)# access-list 1 permit 192.168.8.0 0.0.0.255

R1(config)# ip nat pool DYNAMICNAT 192.168.1.20 192.168.1.25 netmask 255.255.255.0

R1(config)# ip nat inside source list 1 pool DYNAMICNAT

R1(config)# exit

R1# copy running-config startup-config

Access-list ile İnternet’e çıkaracağınız ağa izin veriniz ve ISP tarafından tahsis ettiğiniz IP adres aralığını, ip nat pool ile konfigüre ediniz.

LAN’daki bilgisayarlar bu havuzda oluşturulan IP adresleri ile İnternet’e erişecektir.

Dynamic NAT’ın Static NAT’tan tek farkı çoklu IP adreslerini tek bir havuzda kontrol etmesidir.

Adım 5

Dynamic NAT yapılandırdıktan sonra, Windows 8.1 sanal makineden Router’ın FastEthetnet0/0 arayüzüne ping atınız.

Adım 6

Windows 10 sanal makineden Router’ın FastEthetnet0/0 arayüzüne ping atarak ağ bağlantısını kontrol ediniz.

Adım 7

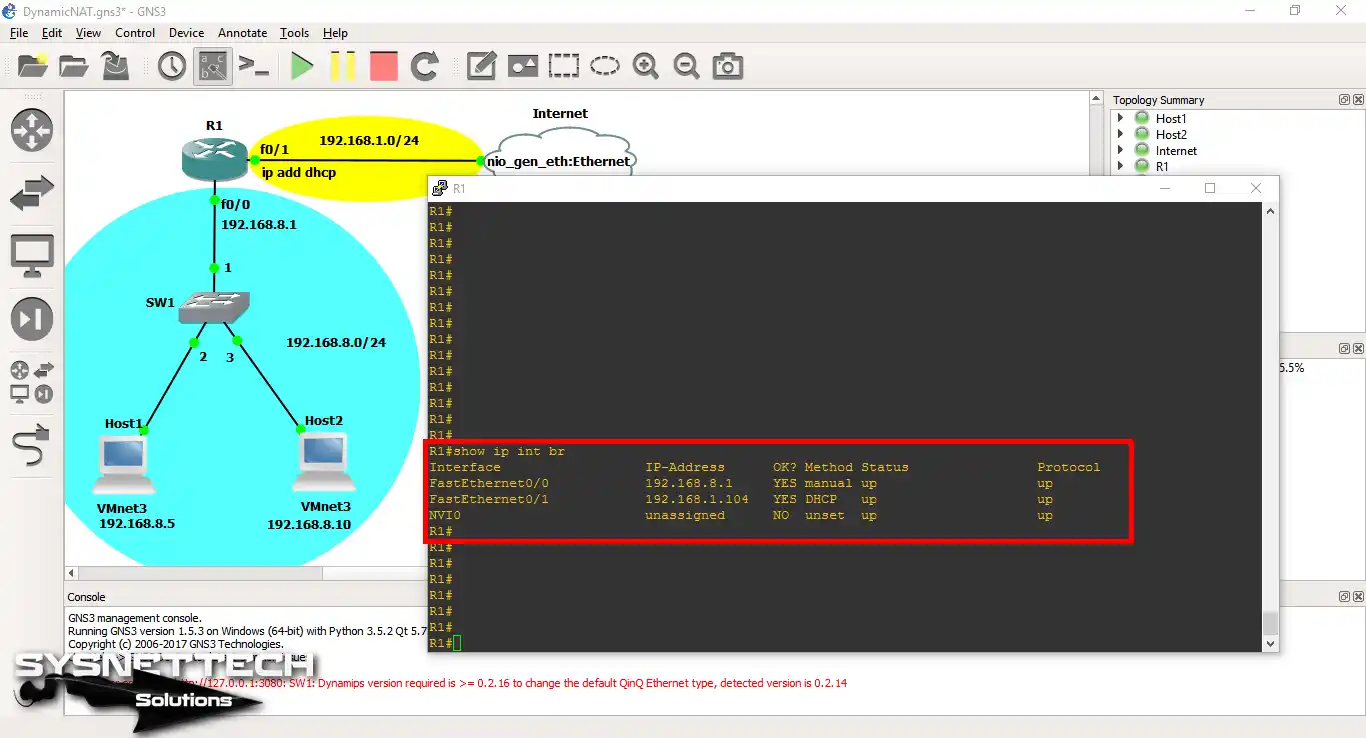

Cisco yönlendiricinin arayüzlerinin açık olup olmadığını show ip interface brief komutu ile kontrol ediniz.

FastEthernet0/1 arayüzüne IP adresi, yerel ağdaki DHCP sunucu üzerinden atandığını görebilirsiniz.

Adım 8

Cisco yönlendirici’den Google DNS sunucularına ping attığınızda bu işlemin başarılı olduğunu görebilirsiniz.

Adım 9

Windows 8.1 makineden Google DNS sunucularına da ping başarılı olacaktır.

Adım 10

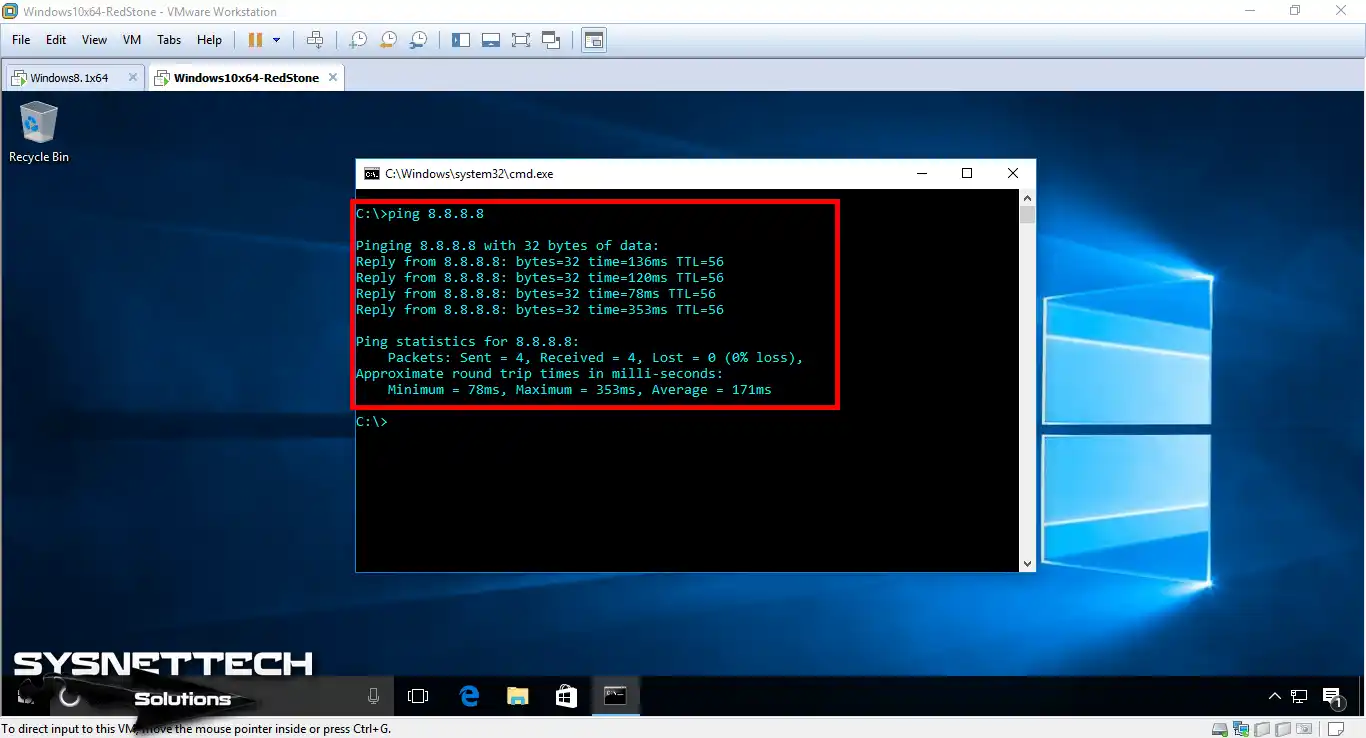

Windows 10 makineden de Google DNS sunucularına ping işlemi gördüğünüz gibi başarılı olacaktır.

Adım 11

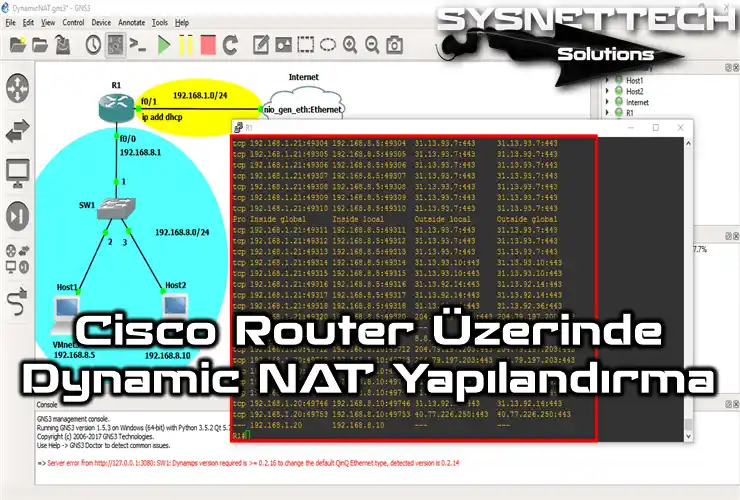

Router CLI konsolunda show ip nat translation komutunu uyguladığınızda 192.168.8.5 ve 192.168.8.10 IP adreslerinin Dynamic NAT sayesinde Global IP adreslerine çevrildiğini görebilirsiniz.

Sanal makineler, IP NAT havuzundaki boşta olan 192.168.1.20 ve 192.168.1.21 Ip adreslerini kullanmıştır.

Adım 12

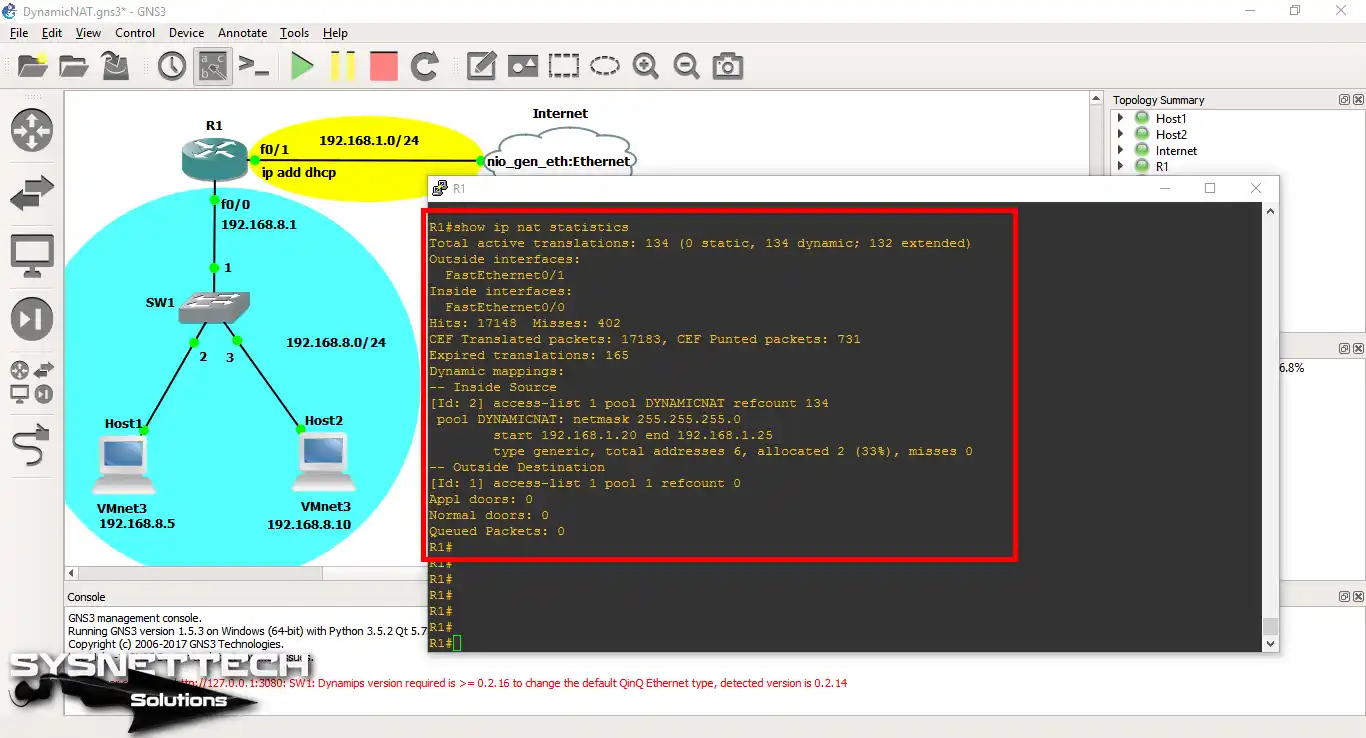

Cisco yönlendirici CLI konsolunda, show ip nat statistics komutunu uyguladığınızda NAT istatistiklerini görebiliriz.

Dinamik NAT CLI Show Komutları

- show running-config

- show ip nat statistics

- show ip nat translations

R1#show running-config

Building configuration...

Current configuration : 1175 bytes

!

version 12.4

service timestamps debug datetime msec

service timestamps log datetime msec

no service password-encryption

!

hostname R1

!

boot-start-marker

boot-end-marker

!

no aaa new-model

memory-size iomem 5

no ip icmp rate-limit unreachable

ip cef

!

no ip domain lookup

ip auth-proxy max-nodata-conns 3

ip admission max-nodata-conns 3

!

ip tcp synwait-time 5

!

interface FastEthernet0/0

ip address 192.168.8.1 255.255.255.0

ip nat inside

ip virtual-reassembly

duplex auto

speed auto

!

interface FastEthernet0/1

ip address dhcp

ip nat outside

ip virtual-reassembly

duplex auto

speed auto

!

ip forward-protocol nd

!

no ip http server

no ip http secure-server

ip nat pool DYNAMICNAT 192.168.1.20 192.168.1.25 netmask 255.255.255.0

ip nat inside source list 1 pool DYNAMICNAT

!

access-list 1 permit 192.168.8.0 0.0.0.255

no cdp log mismatch duplex

!

control-plane

!

gatekeeper

shutdown

!

line con 0

exec-timeout 0 0

privilege level 15

logging synchronous

line aux 0

exec-timeout 0 0

privilege level 15

logging synchronous

line vty 0 4

login

!

end

R1#

R1#show ip nat statistics

Total active translations: 134 (0 static, 134 dynamic; 132 extended)

Outside interfaces:

FastEthernet0/1

Inside interfaces:

FastEthernet0/0

Hits: 17148 Misses: 402

CEF Translated packets: 17183, CEF Punted packets: 731

Expired translations: 165

Dynamic mappings:

-- Inside Source

[Id: 2] access-list 1 pool DYNAMICNAT refcount 134

pool DYNAMICNAT: netmask 255.255.255.0

start 192.168.1.20 end 192.168.1.25

type generic, total addresses 6, allocated 2 (33%), misses 0

-- Outside Destination

[Id: 1] access-list 1 pool 1 refcount 0

Appl doors: 0

Normal doors: 0

Queued Packets: 0

R1#

R1#show ip nat translations

Pro Inside global Inside local Outside local Outside global

icmp 192.168.1.21:1 192.168.8.5:1 8.8.8.8:1 8.8.8.8:1

tcp 192.168.1.21:49159 192.168.8.5:49159 2.17.229.218:80 2.17.229.218:80

tcp 192.168.1.21:49161 192.168.8.5:49161 195.175.116.65:80 195.175.116.65:80

Pro Inside global Inside local Outside local Outside global

tcp 192.168.1.21:49274 192.168.8.5:49274 54.247.73.98:443 54.247.73.98:443

tcp 192.168.1.21:49275 192.168.8.5:49275 104.86.225.240:80 104.86.225.240:80

tcp 192.168.1.21:49276 192.168.8.5:49276 93.184.221.200:443 93.184.221.200:443

tcp 192.168.1.21:49277 192.168.8.5:49277 93.184.221.200:443 93.184.221.200:443

icmp 192.168.1.20:1 192.168.8.10:1 8.8.8.8:1 8.8.8.8:1

tcp 192.168.1.20:49712 192.168.8.10:49712 204.79.197.203:443 204.79.197.203:443

tcp 192.168.1.20:49713 192.168.8.10:49713 204.79.197.203:443 204.79.197.203:443

tcp 192.168.1.20:49742 192.168.8.10:49742 31.13.93.36:443 31.13.93.36:443

tcp 192.168.1.20:49743 192.168.8.10:49743 31.13.92.2:443 31.13.92.2:443

tcp 192.168.1.20:49745 192.168.8.10:49745 31.13.92.14:443 31.13.92.14:443

tcp 192.168.1.20:49746 192.168.8.10:49746 31.13.92.14:443 31.13.92.14:443

tcp 192.168.1.20:49753 192.168.8.10:49753 40.77.226.250:443 40.77.226.250:443

--- 192.168.1.20 192.168.8.10 --- ---

Dynamic NAT Etkinleştirme ⇒ Video

GNS3 ile Dynamic NAT etkinleştirmek için aşağıdaki videoyu izleyebilir ve ayrıca bize destek olmak için YouTube kanalımıza abone olabilirsiniz!

GNS3’te Dynamic NAT Hakkında SSS

Bu kurulumda neden WiFi değil de Ethernet adaptörü seçmek zorundayım?

Access-list satırını yazmazsam ne gibi bir kaosla karşılaşırım?

Havuz için belirlediğim IP aralığı gerçek İnternet adreslerim olmak zorunda mı?

Statik NAT ile bu yapı arasındaki o ince çizgi tam olarak nerede?

VMware sanal makinelerimin IP’leri Router’ın iç arayüzüyle aynı ağda olmalı mı?

Kurulum sonrası ‘show ip nat translations’ tablosu neden bomboş çıkıyor?

Sonuç

Dinamik NAT, Statik NAT’a göre sadece havuz sistemi ile konfigüre edilmektedir. GNS3 ve VMware programları ile bu işlemi daha spesifik test edebilirsiniz. Bizi takip ettiğiniz için teşekkürler!

İlk yorumu sen paylaş